在當今快速發展的數位環境中,雲端運算的廣泛採用改變了組織儲存、處理和連線存取資料的方式。除了雲端技術帶來的眾多好處外,還有許多安全挑戰危及雲端環境,這就是為什麼必須優先考慮強大的雲端安全措施。

什麼是雲端運算,它是如何工作的?

雲端運算是一種技術,可讓使用者按需連線存取訪問各種電腦系統資源和服務,而無需直接管理它們。雲端運算不是依靠本地基礎設施和實體硬體,而是透過網際網路支援其使用者。

雲端運算背後的基本概念,是在遠端資料中心彙集計算資源,由雲服務提供商(CSP)管理。這些資料中心由儲存和處理資料和應用 app 的龐大伺服器網路組成。

雲端服務供應商(CSP,cloud service provider)維護大型資料中心,包括眾多伺服器、儲存裝置和網路裝置。他們確保儲存的資料在多個伺服器上受到保護和複製,從而確保可用性和防止硬體故障。

使用者可以將資料儲存在雲端,並可以從 CSP 請求計算資源,CSP 將根據使用者的需求分配必要的資源。然後可以透過不同的裝置連線訪問這些資源,如電腦、智慧手機等。

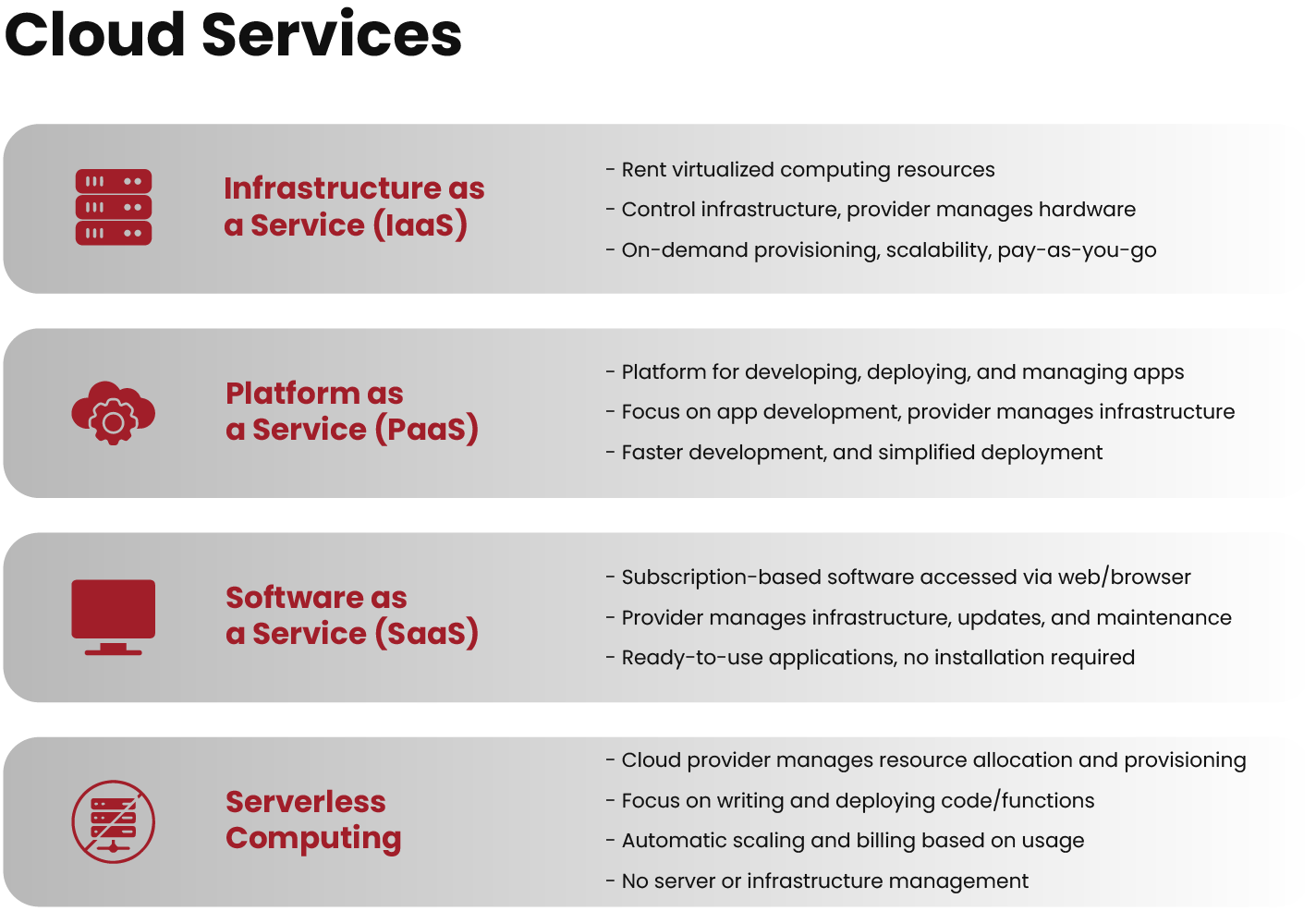

根據使用者的需求,雲端運算以不同的形式和類型存在。例如,雲端服務可以佈署在公有雲、私有雲或混合雲上。此外,最常見的運算服務模式屬於以下類別:

- 基礎設施即服務(IaaS)

- 平台即服務(PaaS)

- 軟體即服務(SaaS)

- 無伺服器計算

雲端運算有許多應用 app,如資料儲存和備份、大數據分析、測試和開發、災難恢復、業務連續性等。

雲端運算安全的主要挑戰是什麼?

隨著雲端運算的不斷發展,安全格局也在不斷轉變,安全威脅也隨之適應和演變。一些最常見的雲端運算安全挑戰是:

配置錯誤

配置錯誤是指雲服務、基礎設施或安全控制的不當設定或配置。當設定、許可權或實體門禁控制\虛擬連線沒有正確配置,以符合安全最佳實踐和組織要求時,就會發生這種情況。

錯誤配置可能會使雲環境容易受到各種安全風險和威脅的影響。他們可能會無意中暴露敏感資料,授予過多的特權,或為攻擊者建立意外訪問路徑。此類錯誤可能發生在不同級別,包括雲供應商的基礎設施、虛擬機器、儲存、網路和應用 app 的配置。

未經授權的訪問

未經授權的訪問,是指個人或實體未經許可 連線訪問雲資源、資料或服務。它對雲資料的保密性、完整性和可用性構成重大風險。

未經授權的訪問可能因以下原因而發生:

- 弱的認證機制

- 內部威脅

- 不安全的應用程式介面(API)

- 連線訪問控制不足

- 資料洩露

- 惡意軟體和高階持久性威脅(APT)

- 配置錯誤和安全實踐不佳

- 社會工程和網路釣魚攻擊

不安全的介面和 API

不安全的介面和 API,允許雲環境中的不同元件之間的通訊。然而,如果它們沒有正確設計和保護,它們可能會受到攻擊者的攻擊,這可能會導致未經授權的連線訪問,和對雲資源和資料的洩露。一些不安全的介面和 API 包括:

- 脆弱的 API

- 身份驗證和授權不足

- API 配置錯誤

- 缺乏加密

- API 濫用

- API 監控不足

雲帳戶劫持

雲帳戶劫持是指在雲端運算環境中,未經授權訪問和控制使用者帳戶。攻擊者針對雲帳戶,以未經授權訪問敏感資料、資源或服務。未經授權攻擊的某些形式是:

- 網路釣魚攻擊

- 弱密碼

- 憑證盜竊

- 配置錯誤的連線控制

- 內部威脅

- 不安全的 API 和介面

缺乏可見性

雲端運算缺乏可見性,是指組織對其雲環境和資源的可見性和控制力有限。它可以在有效監控、管理和保護雲資產方面帶來挑戰。缺乏可見性可能包括:

- 有限的基礎設施可見性

- 缺乏網路可見性

- 應用 app 可見性不足

- 合規和治理挑戰

外部資料共享

由於與資料洩露、未經授權的連線訪問,和遵守隱私法規相關的潛在風險,外部資料共享在雲端運算中構成了挑戰。

惡意內幕

雲端運算中的惡意內部人員,是指已授權訪問雲資源,但從事惡意活動以利用或損害系統安全的個人。這些內部人員可能包括員工、承包商或第三方服務提供商,他們濫用其特權來竊取資料、中斷服務,或從事其他有害行為。

網路攻擊

由於漏洞以及對敏感資料和服務的潛在影響,雲端運算中的網路攻擊是一個重大問題。攻擊者利用雲環境中的弱點,來獲得未經許可的連線、竊取資料、中斷服務或啟動其他惡意活動。這些攻擊可以採取各種形式,包括分散式拒絕服務(DDoS)攻擊、資料洩露、惡意軟體感染、內部威脅、中間人(MitM)攻擊、SQL注入等。

拒絕服務(DoS)攻擊

雲端運算中的拒絕服務(DoS)攻擊,對雲服務的可用性和效能構成重大威脅。在 DoS 攻擊中,攻擊者以大量惡意流量,壓倒目標雲基礎設施或資源,使合法使用者無法訪問服務。

解決雲端運算安全挑戰的策略

雲端運算中的安全挑戰,需要一種包含各種策略的綜合方法。以下是需要考慮的一些關鍵策略:

- 強大的身份驗證和連線訪問控制 - 實施強大的身份驗證機制,如多因素身份驗證(MFA),並強制執行嚴格的連線訪問控制,以確保只有授權使用者才能連線訪問雲資源。

- 資料加密 - 使用強大的加密演算法,並安全地管理加密金鑰,以保護敏感資料,即使發生未經授權的訪問。

- 定期安全更新和修補 - 使所有雲的組成元件(包括作業系統、應用 app 和虛擬機器)與最新的安全修補程式和更新保持同步,以解決已知的漏洞。

- 網路分割和防火牆 - 分割雲網路以隔離關鍵資源,並實施防火牆以控制入站和出站流量,只允許授權通訊。

- 安全監控和日誌記錄 - 實施強大的安全監控工具和機制,以及時檢測和應對安全事件和違規行為。

- 供應商盡職調查 - 評估雲服務提供商的安全實踐、認證和相關標準的遵守情況,以確保它們符合你的要求。

- 員工培訓和意識 - 教育員工瞭解雲安全最佳實踐、與資料洩露或網路釣魚攻擊相關的風險,以及遵循安全政策和程式的重要性。

- 事件反應計劃 - 制訂並定期測試事件響應計劃,以確保對安全事件做出及時有效的反應。定義角色和責任、事件升級程式和溝通管道。

- 持續的安全評估 - 定期進行安全評估,包括漏洞掃描和滲透測試,以辨識和解決雲環境中的任何弱點或責任。

- 合規和法規合規性 - 確保遵守相關的行業標準和法規,如 GDPR、CCPA、CPRA等。

- 第三方風險管理 - 評估和管理與可以連線訪問你的雲環境的第三方供應商,或合作夥伴相關的風險。實施適當的合同協議和安全控制,以保護你的資料。

雲安全訓練課程

在雲端運算環境中保護資料、應用 app 和基礎設施涉及技術、策略和程式的組合。PECB 的雲安全訓練課程非常全面和專業化,為 IT 專業人員、安全從業者和有抱負的雲安全專家,提供有效保護雲環境的知識和技能。這個行業領先的訓練課程涵蓋了基本主題,如雲端安全概念、漏洞評估、事件反應和整體雲安全計劃管理。它為參與者提供了對最新安全技術,和特定於雲端運算的最佳實踐的深入見解。

0 comments:

張貼留言