Information Security vs Cybersecurity

安全威脅不斷演變,合規性要求變得越來越複雜。大大小小的組織都必須創建一個全面的安全計劃來應對這兩個挑戰。如果沒有資訊安全政策,就不可能在整個組織內協調和實施安全計劃,也不可能將安全措施傳達給第三方和外部審計師。一些關鍵特徵使安全策略高效:它應該涵蓋整個組織的端到端安全性、可執行性和實用性、具有修訂和更新的空間,並專注於組織的業務目標。

在這篇文章中,你將了解到:

什麼是資訊安全政策?

資料來源:資訊安全研究所

資訊安全策略 ( ISP ) 是一組規則,用於指導處理 IT 資產的個人。你的公司可以制訂資訊安全政策,以確保你的員工和其他用戶遵守安全協議和程序。更新和當前的安全策略確保敏感資訊只能由授權用戶訪問。

資訊安全政策的重要性

創建有效的安全策略並採取措施確保合規性是防止和減輕安全漏洞的關鍵步驟。為了使你的安全策略真正有效,請根據公司的變化、新的威脅、從以前的違規行為得出的結論,以及安全狀況的其他變化來更新它。

使你的資訊安全政策切實可行且可執行。它應該有一個例外系統,以適應來自組織不同部分的要求和緊急情況。

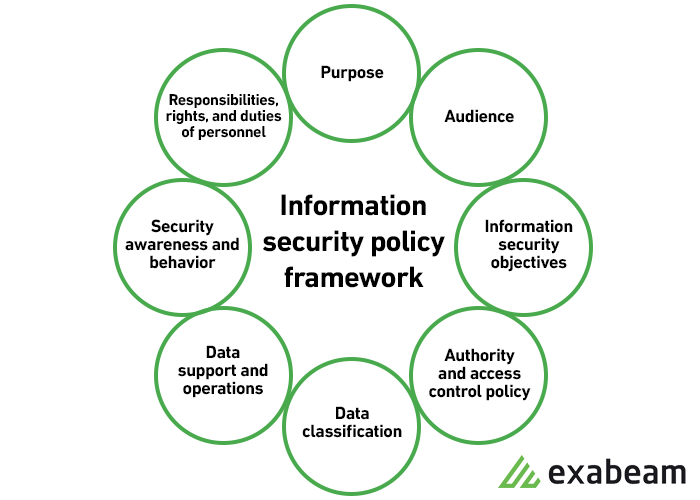

資訊安全政策的 8 個要素

安全策略可以涵蓋與 IT 安全和相關實體資產安全相關的所有內容,但可以在其全部範圍內強制執行。以下列表提供了制訂資訊安全策略時的一些重要注意事項。

1. 目的

首先說明政策的目的可能是:

- 創建資訊安全的整體方法。

- 檢測和預防資訊安全漏洞,例如濫用網路、數據、應用程序和電腦織的聲譽,並承擔道德和法律責任。

- 尊重客戶的權利,包括如何回應有關不合規的查詢和投訴。

2. 受眾

定義資訊安全政策適用的受眾。你還可以指定哪些受眾不在策略範圍內(例如,另一個單獨管理安全性的業務部門的員工可能不在策略範圍內)。

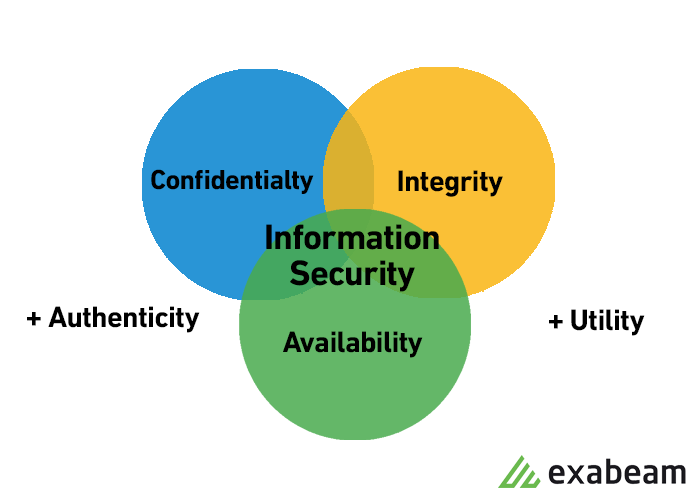

3. 資訊安全目標

指導你資訊安全側重於三個主要目標:

- 保密性 —— 只有獲得授權的個人才能訪問數據和資訊資產

- 完整性 —— 數據應該完整、準確和完整,並且 IT 系統必須保持正常運行

- 可用性 —— 用戶應該能夠在需要時訪問資訊或系統

4. 權限和訪問控制策略

- 分層模式 —— 高級經理可能有權決定可以共享哪些數據,以及與誰共享。對於高級經理和初級員工,安全策略可能有不同的條款。該策略應概述每個組織角色對數據和 IT 系統的權限級別。

- 網路安全策略 —— 用戶只能透過需要身份驗證的唯一登錄名訪問公司網路和伺服器,包括密碼、生物辨識、身份證或令牌。你應該監控所有系統並記錄所有登錄嘗試。

5. 數據分類

政策應對數據進行分類,可能包括「絕密」、「機密」、“機密”和“公開”。你對數據進行分類的目標是:

- 確保較低權限級別的個人無法訪問敏感數據。

- 保護高度重要的數據,避免對不重要的數據採取不必要的安全措施。

6. 數據支持與營運

- 數據保護法規 —— 儲存個人數據或其他敏感數據的系統,必須根據組織標準、最佳實踐、行業合規標準和相關法規進行保護。大多數安全標準至少需要加密、防火牆和反惡意軟體保護。

- 數據備份 —— 根據行業最佳實踐加密數據備份。安全地儲存備份媒體,或將備份移動到安全的雲儲存。

- 數據行動 —— 僅透過安全協議傳輸數據。加密複製到便攜式設備或通過公共網路傳輸的任何資訊。

7. 安全意識和行為

與你的員工分享 IT 安全策略。舉辦培訓課程,讓員工了解你的安全程序和機制,包括數據保護措施、訪問保護措施和敏感數據分類。

- 社會工程學 —— 特別強調社會工程學攻擊(例如網路釣魚電子郵件)的危險。讓員工負責注意、預防和報告此類攻擊。

- 清潔桌面策略 — 使用鋼纜鎖保護筆記型電腦。粉碎不再需要的文件。保持列印機區域清潔,以免文檔落入壞人之手。

- 可接受的網路使用政策——定義網路應如何受到限制。你是否允許使用 YouTube、社交媒體網站等?使用代理阻止不需要的網站。

8. 人員的職責、權利和義務

任命人員進行用戶訪問審查、教育、變更管理、事件管理、實施和安全策略的定期更新。職責應明確定義為安全策略的一部分。

起草資訊安全政策的 9 個最佳實踐

- 資訊和數據分類——可以成就或破壞你此外,缺乏低效的資源管理可能會產生間接費用。清晰的分類策略可幫助組織控制其安全資產的分佈。

- IT 營運和管理 - 應協同工作以滿足合規性和安全性要求。部門之間缺乏合作可能會導致配置錯誤。協同工作的團隊,可以透過所有部門協調風險評估和辨識,以降低風險。

- 安全事件響應計劃 —— 幫助在安全事件期間啟動適當的補救措施。安全事件策略提供了指導方針,其中包括初始威脅響應、優先級辨識和適當的修復。

- SaaS 和雲策略 —為組織提供明確的雲,和 SaaS 採用指南,可為統一的雲生態系統奠定基礎。此策略可以幫助減輕無效的併發症和雲資源使用不當。

- 可接受使用政策 (AUP) — 有助於防止因濫用公司資源而發生的數據洩露。透明的 AUP,有助於使所有人員與公司技術資源的正確使用保持一致。

- 身份和訪問管理 (IAM) 法規 —讓 IT 管理員將系統和應用程序授權給合適的個人,並讓員工知道如何以安全的方式,使用和創建密碼。簡單的密碼策略可以降低身份和訪問風險。

- 數據安全政策 —根據支付卡行業數據安全標準 (PCI DSS) 合規性概述組織的技術運營和可接受的使用標準。

- 隱私法規 —— 政府強制執行的法規,例如《通用數據保護條例》( GDPR ),保護最終用戶的隱私。不保護用戶隱私的組織可能會失去權限並可能被罰款。

- 個人和移動設備 —— 如今,大多數組織已遷移到雲。鼓勵員工從任何位置訪問公司軟體資產的公司有可能通過個人設備(如筆記型電腦和智慧手機)引入漏洞。為個人設備的適當安全制定政策有助於防止員工擁有資產面臨威脅。

想了解更多關於資訊安全的資訊?

看看這些文章:

沒有留言:

張貼留言